Recomendações de segurança da informação: cultura e boas práticas

A segurança da informação é um assunto cada vez mais relevante e estratégico para as organizações que lidam diariamente com dados sensíveis e confidenciais. É um fator essencial para garantir a proteção de dados e a continuidade dos negócios.

Porém, não basta apenas investir em tecnologias e ferramentas de proteção. É preciso também criar uma cultura de segurança da informação. Essa cultura depende do envolvimento e do engajamento de todos os colaboradores, que devem estar cientes e comprometidos com as práticas de segurança da informação.

Assim, é possível criar um ambiente mais seguro, confiável e competitivo para a organização.

Cultura de segurança da informação

A cultura de segurança da informação é o conjunto de valores, crenças, hábitos e comportamentos que tem como objetivo preservar a confidencialidade, integridade e disponibilidade das informações. Ela envolve a conscientização, o comprometimento e a responsabilidade de todos os envolvidos no tratamento dos dados, desde a alta gestão até os usuários finais. Veja por que ela é importante:

- Reduz os riscos de incidentes, como vazamentos, fraudes, ataques cibernéticos, perdas e danos aos dados;

- Aumenta a confiança e a reputação da organização junto aos clientes, fornecedores, parceiros e órgãos reguladores;

- Garante o cumprimento das normas e leis de proteção de dados, como a Lei Geral de Proteção de Dados Pessoais (LGPD);

- Promove a melhoria contínua dos processos e das práticas de segurança da informação.

Como desenvolver

Para desenvolver uma cultura de segurança da informação é preciso:

- Definir uma política de segurança da informação, que estabeleça os princípios, as diretrizes, as responsabilidades e as sanções relacionadas ao tema;

- Realizar treinamentos e campanhas de conscientização, que orientem e sensibilizem os colaboradores sobre a importância e as boas práticas de segurança da informação;

- Implementar controles e mecanismos de segurança, que previnam, detectem e respondam aos incidentes, além de monitorar e auditar o cumprimento das regras;

- Estimular uma cultura de feedback e aprendizado, que incentive a comunicação, a colaboração, a inovação e a melhoria contínua em segurança da informação.

Boas práticas para garantir a segurança da informação

A segurança da informação é um pilar fundamental para proteger dados, sistemas e redes contra ameaças cibernéticas. Abordar práticas específicas é essencial para fortalecer a postura de segurança da organização. A seguir, alguns pontos sensíveis que requerem atenção na sua empresa:

A assinatura digital é uma prática fundamental na distribuição de softwares modernos, sendo utilizada para garantir a autenticidade, a integridade e a segurança dos arquivos executáveis e suas dependências. Quando um executável ou biblioteca é devidamente assinado, é possível verificar sua origem, validar se ele foi alterado desde a assinatura e permitir que sistemas operacionais, como o Windows, apliquem políticas de segurança com base em sua confiabilidade. Isso inclui desde a prevenção de alertas de SmartScreen até a conformidade com regras de execução definidas por GPOs e sistemas de proteção contra ameaças.

Em um ambiente cada vez mais orientado pela segurança da informação, garantir a autenticidade e a integridade dos arquivos executáveis de uma aplicação é fundamental. A assinatura digital é um dos principais mecanismos utilizados para isso, sendo considerada uma boa prática essencial na distribuição de softwares corporativos, comerciais ou governamentais.

- Autenticidade: Garante que os arquivos realmente foram criados e distribuídos por uma fonte confiável.

- Integridade: Impede que arquivos sejam alterados sem que a assinatura seja invalidada.

- Conformidade: Atende aos requisitos de ambientes com políticas de execução restrita (AppLocker, SmartScreen).

- Confiança do Windows: Reduz alertas de segurança e bloqueios durante instalações.

- Facilidade de auditoria: Permite rastrear a origem e garantir confiabilidade do binário.

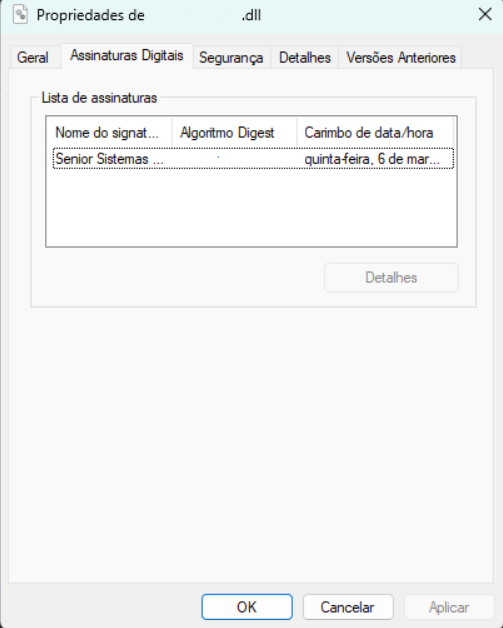

Via Windows Explorer:

- Clique com o botão direito sobre o arquivo .dll;

- Selecione Propriedades;

- Acesse a aba Assinaturas Digitais;

- Clique em Detalhes para visualizar:

- Eminente do certificado

- Validade

- Status da Assinatura

Todos os arquivos executáveis e bibliotecas dinâmicas distribuídos com a aplicação (.dll) serão devidamente assinados com certificado digital emitido por autoridade certificadora reconhecida, garantindo confiabilidade no ambiente Windows e aderência às melhores práticas de distribuição de software.

A verificação pode ser realizada facilmente pelo próprio sistema operacional, por ferramentas da plataforma Java ou por utilitários de auditoria, proporcionando transparência e segurança tanto para usuários finais quanto para equipes de auditoria ou conformidade.

O compartilhamento de senhas é um risco significativo. Para mitigá-lo, eduque os usuários, explique os perigos do compartilhamento de senhas e promova a responsabilidade individual. Você também pode implementar autenticação multifator (MFA) e reforçar a segurança exigindo mais do que apenas uma senha no acesso aos sistemas.

Senhas fracas são um convite para invasores. Algumas boas práticas relacionadas a essa questão passam por adotar uma política de senhas robusta. Exija combinações complexas, que incluem letras, números e caracteres especiais e use ferramentas confiáveis de gerenciamento de senhas.

A gestão eficaz de identidade é crucial para a segurança da informação e proteção de dados. Defina permissões de acesso com base nas funções dos usuários e esteja atento a atividades suspeitas por meio de monitoramento contínuo de atividades.

E-mails são frequentemente usados para ataques. Para proteger sua empresa, realize treinamentos e conscientize os colaboradores. Ensine os usuários a identificar e-mails suspeitos e utilize filtros de spam, que são ferramentas para bloquear e-mails maliciosos.

Firewalls são barreiras essenciais aos ataques cibernéticos. Adote firewall de rede e configure regras para permitir ou bloquear tráfego com base em IPs. Firewall de aplicativos podem ser usados para proteger aplicativos web de eventuais ações de criminosos.

Usuários genéricos podem ser um risco para a segurança de dados da organização. Muitas vezes, esse usuário indefinido é usado para acessos compartilhados e, por não ser possível definir a quem pertence essa conta, compromete a rastreabilidade da ações. Se for necessário configurá-lo, adote o princípio do menor privilégio e conceda apenas as permissões necessárias. Além disso, monitore essas contas e realize auditorias.

Quer saber mais sobre segurança da informação? Acesse o Manual da LGPD para clientes da Senior.

English

English Español

Español

English

English Español

Español